Un “buco” nella sicurezza definito Zero-Day — una vulnerabilità di cui Striscia la notizia ha parlato a marzo 2025 — sarebbe stato sfruttato su un numero indefinito di server Microsoft Sharepoint. Lo sfruttamento di questa falla può offrire libero accesso ai sistemi colpiti per i criminali informatici. C’è grande allerta per l’attacco su vasta scala: la prima testata a informare dell’accaduto è stata il Washington Post. Il governo degli Stati Uniti e quelli di Canada e Australia stanno indagando su questi insidiosi punti deboli dei software, per i quali al momento non esiste una strategia sicura di difesa. Il difetto di sicurezza è sconosciuto agli stessi sviluppatori.

Ad essere colpiti i server di Microsoft Sharepoint, software per aziende utile per creare piattaforme interne di consultazione di documenti e per lavorare in team in tempo reale. L’Agenzia per la cybersicurezza statunitense ha pubblicato questa pagina con le indicazioni da seguire per mettere al sicuro i propri sistemi.

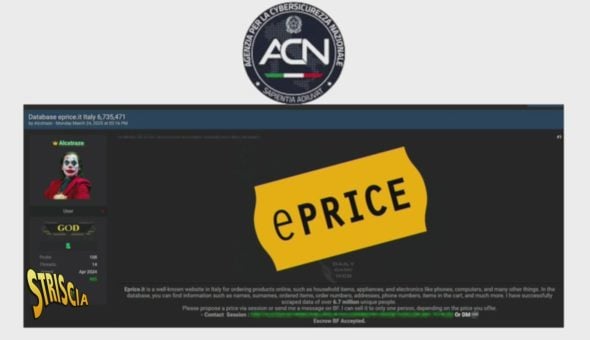

E questa è la pagina dell’Agenzia per la cybersicurezza nazionale italiana:

https://www.acn.gov.it/portale/w/toolshell-rilevato-sfruttamento-in-rete-di-vulnerabilita-in-sharepoint

Delle falle Zero-Day ci ha parlato in questo servizio di marzo 2025 Marco Camisani Calzolari, che aveva raccontato ai telespettatori di Striscia di come gli hacker cercassero di scoprire vulnerabilità per poi venderle: difetti sconosciuti ai produttori per i quali non ci sono aggiornamenti che blocchino il pericolo, come spiegano vari esperti in queste ore di allarme.

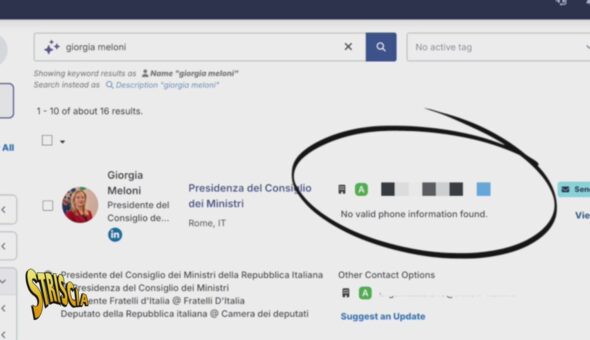

I potenziali software-spia che escono da queste operazioni criminali possono riuscire a vedere quello che vediamo sullo schermo: messaggi, mail, foto o posizioni in tempo reale (anche se utilizziamo software di messaggistica crittografata).

La vulnerabilità di cui si parla in queste ore è conosciuta con il codice CVE-2025-53770 e CVE-2025-53771 (come riporta ad esempio il Corriere della Sera). Gli attacchi anche gravi alle aziende e alle organizzazioni durano da tre giorni. Un team di esperti, che simula attacchi per prevenirli, aveva scoperto e battezzato la falla “ToolShell” a maggio 2025, nel corso dell’evento Pwn2Own a Berlino: una competizione internazionale in cui i cosiddetti “ethical hacker” si sfidano per migliorare la sicurezza informatica.

La criticità è pesante, perché i malintenzionati possono venire a conoscenza dei codici utili a confermare l’identità degli utenti: gli hacker possono far credere al sistema colpito di essere un membro del personale della compagnia sotto attacco.